Introducción: El fin de la "configuración opcional"

Ya no estamos en 2010. En 2025, enviar un correo electrónico sin una tríada de autenticación sólida (SPF, DKIM, DMARC) no es solo una mala práctica; es una invitación directa a que Google, Yahoo y Microsoft marquen tu comunicación como SPAM o, peor aún, que un ciberdelincuente suplante tu identidad corporativa.

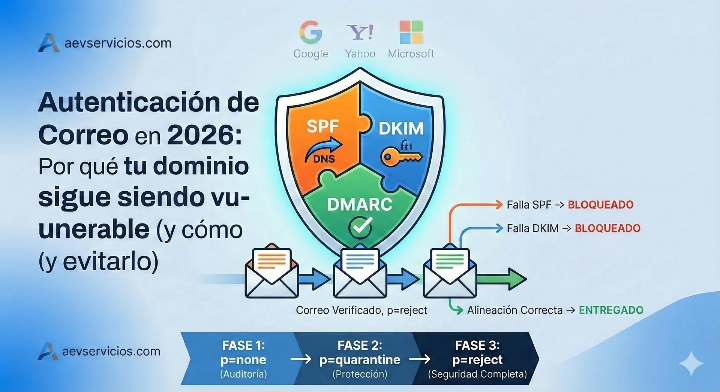

A continuación, comparto una guía visual interactiva que resume los pilares para dominar la autenticidad de tu dominio este año:

Análisis Crítico: Los 3 fallos que veo en cada auditoría DNS

Como especialista, me encuentro repetidamente con los mismos errores que anulan cualquier esfuerzo de seguridad. Si vas a revisar tu configuración hoy, asegúrate de no estar cometiendo estos fallos:

El Abuso del SPF (Límite de 10 Lookups): Muchos administradores añaden servicios sin control (Mailchimp, HubSpot, Salesforce, etc.). Al superar las 10 consultas DNS, el registro SPF se rompe. Solución: Limpieza de registros obsoletos o implementación de SPF dinámico.

DMARC en "Modo Eterno" de Monitoreo: Configurar p=none es un buen primer paso para auditar, pero dejarlo así por meses es una negligencia. Sin una política de quarantine o reject, no estás protegiendo nada; solo estás mirando cómo te suplantan.

Falta de Alineación de Dominio: Puedes tener SPF y DKIM en "Pass", pero si el dominio de la firma no coincide con el dominio que ve el usuario (Header From), DMARC fallará. La alineación es la clave del éxito.

Hoja de Ruta para una Implementación Blindada

Para los clientes de AEV Servicios, recomendamos este flujo de trabajo técnico:

Fase 1 (Diagnóstico): Configurar DMARC con p=none y analizar informes RUA para detectar Shadow IT (servicios que envían correos en tu nombre y que no conocías).

Fase 2 (Ajuste): Corregir las firmas DKIM y asegurar que todos los proveedores autorizados cumplen con la alineación.

Fase 3 (Protección): Escalar la política a p=quarantine (50%) y, finalmente, a p=reject.

Fase 4 (Excelencia): Implementar BIMI para mostrar tu logotipo verificado, mejorando la confianza del receptor.

¿Tu correo llega a la bandeja de entrada o al olvido?

La seguridad del correo no es un proyecto de "configurar y olvidar". Requiere vigilancia y ajustes constantes según cambian los estándares de los grandes proveedores.

¿Necesitas una auditoría real de tus registros DNS? En AEV Servicios analizamos tu infraestructura para garantizar que cada bit enviado sea legítimo y seguro.

Contáctanos para mas información

/